2025年も企業や組織を狙ったランサムウェア攻撃が高水準で続いており、業務停止や情報漏洩といった深刻な被害が後を絶ちません。本記事では、ランサムウェアの仕組みから最新の攻撃手法、実際の被害事例、そして効果的な対策方法まで、わかりやすく解説します。

この記事でわかること

- ランサムウェアの基本的な仕組みと最新の攻撃手法

- 2024年〜2025年の国内被害事例と被害規模

- 企業が今すぐ実施すべき具体的な対策方法

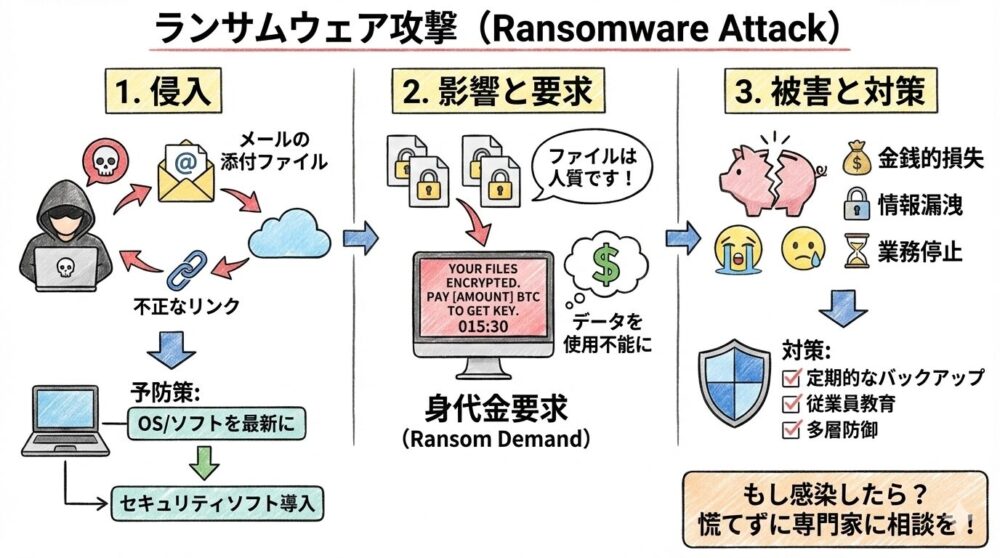

ランサムウェアとは何か

ランサムウェアとは、「Ransom(身代金)」と「Software(ソフトウェア)」を組み合わせた造語で、コンピューターやスマートフォンに侵入する悪意のあるプログラム(マルウェア)の一種です。

基本的な仕組み

ランサムウェアに感染すると、以下のような被害が発生します。

- パソコンやサーバーに保存されたデータが暗号化される

- システムがロックされて使用できなくなる

- データを復元する代わりに身代金を要求される

- 画面に脅迫メッセージが表示される

攻撃者は暗号化したデータを「人質」にとり、企業や個人に対して金銭(多くの場合は仮想通貨)の支払いを要求します。重要なデータが使えなくなれば業務継続が困難になるため、泣く泣く身代金を支払ってしまうケースもあります。

ただし、身代金を支払っても必ずデータが復元される保証はなく、警察庁や専門機関は支払いに応じないことを推奨しています。

2025年の最新攻撃手法

二重恐喝(ダブルエクストーション)

2025年現在、最も多く確認されている手口が「二重恐喝」です。この手法では、攻撃者は以下の2つの脅迫を同時に行います。

- データを暗号化して使用不能にする

- 盗み出したデータを公開すると脅す

この手口により、企業は「業務停止」と「情報漏洩」という二重のリスクに直面することになります。

標的型攻撃への移行

従来の「不特定多数にメールを送信するばらまき型」から、特定の企業や組織を狙った「標的型攻撃」が主流になっています。攻撃者は事前にターゲットを調査し、計画的に侵入を試みます。

主な侵入経路

警察庁の調査によると、2024年時点でランサムウェアの侵入経路の83%が以下の2つです。

- VPN機器の脆弱性を悪用(約50%)

- リモートデスクトップの脆弱性を悪用(約33%)

その他にも以下のような侵入経路があります。

- フィッシングメールの添付ファイルやリンク

- 改ざんされたウェブサイトへのアクセス

- 正規ソフトウェアを装った不正プログラムのダウンロード

2024年〜2025年の国内被害事例

被害件数の推移

警察庁のデータによると、ランサムウェア被害は高水準で推移しています。

- 2024年上半期:114件

- 2024年全体:222件

- 2025年1月〜11月:78件(前年同期比でほぼ横ばい)

被害企業の約6割が中小企業であり、セキュリティ対策が比較的手薄な組織が狙われやすい傾向が続いています。

実際の被害事例

2024年〜2025年に発生した主な被害事例を紹介します。

カシオ計算機株式会社(2024年10月)

- VPNやリモートデスクトップの脆弱性を突かれて侵入

- 約8,500人分の個人情報と業務データが流出

- システム停止により売上高約130億円の減少

株式会社KADOKAWA(2024年6月)

- フィッシング攻撃により従業員の認証情報が窃取

- ニコニコ動画などのサービスが停止

- 約25万人分の個人情報流出

- 売上高84億円減少、営業利益64億円減少

保険ショップ大手企業(2025年4月)

- ランサムウェア攻撃により約510万件の個人情報が流出の可能性

- 保険契約者の氏名・住所・電話番号が対象

これらの事例から、ランサムウェア被害は単なるデータ暗号化にとどまらず、事業継続や企業の信頼性に重大な影響を及ぼすことがわかります。

ランサムウェア被害を防ぐ対策

基本的な予防対策

1. システムを最新の状態に保つ

- OSやソフトウェアのセキュリティパッチを速やかに適用

- VPN機器やネットワーク機器のファームウェアを定期的に更新

- 脆弱性を放置しない

2. セキュリティソフトの導入と更新

- ウイルス対策ソフトやEDR(Endpoint Detection and Response)を導入

- 常に最新の状態に保つ

- 定期的なスキャンを実施

3. バックアップの徹底

- 重要なデータは定期的にバックアップ

- バックアップデータはネットワークから切り離して保管

- 復元テストを定期的に実施

4. 多要素認証の導入

- VPNやリモートアクセスには多要素認証を必須化

- パスワードだけに頼らない認証方式を採用

- IPアドレス制限との組み合わせも効果的

5. 従業員教育の実施

- 不審なメールの見分け方を教育

- 添付ファイルやリンクを安易にクリックしない

- 怪しいファイルを開いた場合はすぐに報告するルールを徹底

もし感染してしまったら

万が一ランサムウェアに感染した疑いがある場合は、以下の対応を取りましょう。

- すぐにネットワークから隔離:感染した端末のLANケーブルを抜く、Wi-Fiを切断

- 電源は落とさない:調査に必要なログが消失する可能性があるため

- 専門家に相談:セキュリティ専門会社やフォレンジック調査会社に連絡

- 警察に通報:最寄りの警察署またはサイバー犯罪相談窓口に相談

- 身代金は支払わない:支払ってもデータが復元される保証はなく、犯罪への加担となる可能性

まとめ

ランサムウェア攻撃は2025年現在も企業規模を問わず発生しており、特に中小企業がターゲットになりやすい傾向があります。攻撃手法も「二重恐喝」や「標的型攻撃」へと進化し、被害は深刻化しています。

企業がランサムウェア被害を防ぐためには、以下のポイントが重要です。

- システムの脆弱性を放置しない

- 定期的なバックアップと復元テストの実施

- 多要素認証の導入

- 従業員へのセキュリティ教育の徹底

「うちの会社は大丈夫」という油断が最大のリスクです。今すぐできる対策から始めて、組織全体のセキュリティレベルを向上させましょう。

コメント